マクニカは6月8日、携帯電話のショートメッセージサービス(SMS)を悪用したフィッシング詐欺である「スミッシング」の手口と対策をまとめたレポート「スミッシングの実態と対策」を公開した。

スミッシングは、フィッシング(Phishing)行為の一種であり、SMS Phishingから生まれた造語だ。SMSを悪用して詐欺目的のメッセージを送り、受信者を偽のウェブサイトに誘導、個人情報を盗み取る手口で、狙われるのは主に、銀行、ECサイトのアカウント情報、電子決済やクレジットカード利用に関わる情報など。

特に2021年はクレジットカードの番号盗用による被害が年間300億円を超えるなど、経済被害が拡大している。しかし、従来のIT資産を守るためのサイバーセキュリティー対策とは違う知識・理解が必要なため、各企業が対策に苦慮しているのが実情という。

本レポートでは、実際に観測されたスミッシング手口から、犯罪手口の変化を考察し、銀行、クレジットカード事業者、ペイメントサービス、EC事業者、運送会社等を巻き込んだ犯罪エコシステムと、各企業が具体的にアプローチできるスミッシング対策フレームワークを解説している。また、企業ブランドを騙る詐欺SMSの発信源・到達経路についても詳解する。

レポートのハイライト

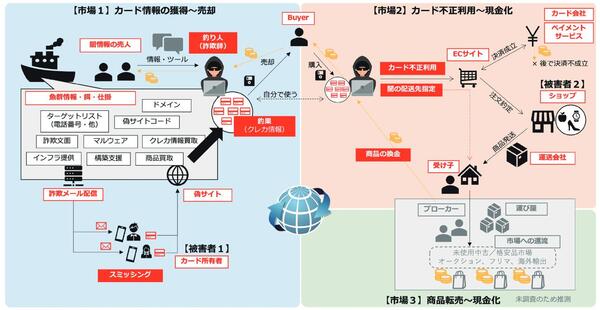

スミッシングの背後には様々な攻撃者(詐欺師、フィッシャー)がいると推定。黎明期からある銀行系スミッシングは、対象となる銀行や地域の狙い方、認証を突破して不正出金する手口などに、知識・オペレーションレベルの高さ・組織性が見られた。また、スミッシングの手口傾向から、複数の集団がいると推定されていた。

最近はEC系、宅配系を中心に、クレジットカードや電子決済のための情報を狙うものが増えているという。スミッシングの総量が増えているが、同時に「偽サイトのブランドと、SMS文面のブランドが一致しない」「SMS文面の日本語が不自然」といったスミッシングが散見されるようになった。過去から活動している攻撃者と比べて、オペレーションレベルの低い人々が参入するようになってきたことや、分業化が起こっていることを推測している。

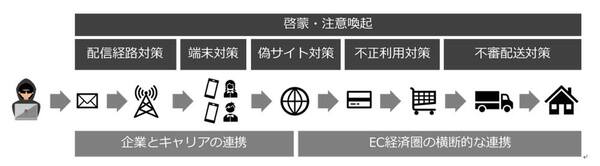

スミッシングに関する犯罪エコシステムの理解と考察を深めることで、犯罪の全体像に沿った対策が可能になる。フィッシングサイトの早期発見とテイクダウン、アクセスブロックによる事実上の無害化といった対策に加えて、さらに犯罪の上流・下流の対策も組み合わせ、一連の犯罪行為のチェーンを断ち切ることが肝要としている。

レポート内では、スミッシングの流れに沿ったフレームワークを定義し、企業が実行できる対策について解説している。

本レポートは以下からダウンロードできる。

https://www.macnica.co.jp/business/security/2022/report_01.html

週刊アスキーの最新情報を購読しよう

本記事はアフィリエイトプログラムによる収益を得ている場合があります