脅威アクターの専門家にあえて素朴な疑問を聞いてみた

「なぜうちの会社が狙われるのか?」 ランサムウェア攻撃者の「目線」を探る

2026年05月08日 11時00分更新

企業を震撼させるランサムウェアの攻撃はますます激化している。しかし、その攻撃者について、われわれはあまりにも無知ではないだろうか? そんなランサムウェアの攻撃者「脅威アクター」について知る専門家がFortiGuard Labsの今野俊一氏だ。「なぜうちの会社は狙われるのか?」を攻撃者の目線を説明してもらった。

ランサムウェア攻撃を日々研究するプロフェッショナル

今回取材したFortiGuard Labsの今野俊一氏は、長らくサイバー攻撃の調査や研究に専念してきた。前職でセキュリティレスポンスチームの一員として、現在はグローバル組織であるFortiGuard Labに所属し、セキュリティレスポンスマネージャーと脅威インテリジェンスオフィサーを務めている。「いろいろカタカナの多い説明をしましたが、要はサイバー攻撃を研究している人です」と今野氏は語る。

セキュリティレンポンスマネージャーはマルウェアの解析を行なうセキュリティレスポンスチームの管理が主な役割だ。グローバルの3拠点で日夜サイバー攻撃に対応しており、サポートからエスカレーションきたマルウェアへの対応と検知するためのシグネチャの開発、誤検知への対応、マルウェアが世界中で拡散するアウトブレイクへの対応などを対応している。

もう1つの脅威インテリジェンスオフィサーはさまざまな関連機関と連携し、新しいマルウェアや攻撃、脆弱性に関する情報発信を手がけている。「昔は脅威インテリジェンスオフィサーの役割はありませんでした。世界的なアウトブレイクや国家を背景にした攻撃が増えてきたことで、新たにこういう役割ができたのです」(今野氏)。

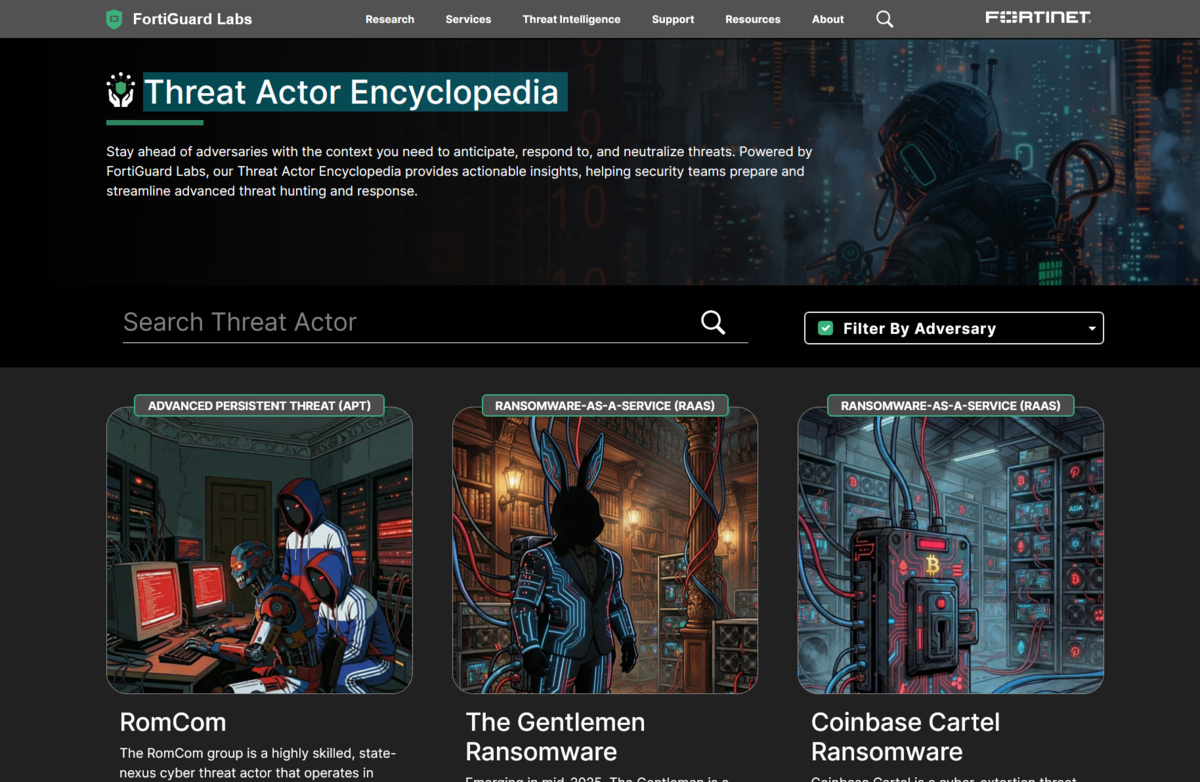

脅威インテリジェンス研究員である今野氏の最近の取り組みとしては、ランサムウェアの攻撃を行なっている「脅威アクター(Threat Actor)」のエンサイクロペディア(百科事典)が挙げられる。「脅威アクターがどのようなツールや脆弱性を使っているか、どの地域や業界を狙っているかを類型化し、今もどんどん追加しています。どの脆弱性が狙われるか、怪しいツールをすぐに把握できます」(今野氏)とのことで実用度も高い。

誰が御社を襲うのか? ランサムウェア攻撃の4種類の脅威アクター

そんな今野氏に、ランサムウェア攻撃を仕掛ける脅威アクターについて聞いてみた。現在、脅威アクターは、「個人」「国家支援型脅威アクター」「ランサムウェアグループ」「RaaS」の大きく4つに大別されるという。

まず個人の攻撃者は組織的なバックグラウンドがなく、「教育用」を謳うハッキングプログラムを悪用し、個人に対して攻撃を行なう。「ゲームのチートツールを装って、ランサムウェアをダウンロードさせる。脅迫文が書かれるノートも『キミは違法なツールを使っているが、ばれされる前にここに振り込め』のような稚拙なもの」と今野氏。ただ、攻撃が成功すると、後述するRaaSのアフィエイトになるため、RaaSの予備軍とも言える。

続く国家支援型脅威アクターは、外貨が不足している国家の支援を受けて、外貨獲得を目的とした攻撃者。「APT(Advanced Persistent Threat)グループとして国家の命令で機密情報の奪取などを請け負いつつ、副業としてランサムウェアで儲けている脅威アクターもいます」と今野氏が語る。

ランサムウェアグループとRaaSは、攻撃の主体が異なる。ランサムウェアグループは自前でツールや人員を用意するグループで、Ransomware as a Serviceは文字通りランサムウェアをサービスとして提供するグループになる。RaaSの運営側はオペレーター、参加者はアフィリエイトと呼ばれ、両者で報酬は按分される。「通常はRaaS側が7割、アフィリエイト側が3割くらい。一方で、アサヒHDを襲った『Qirin』はアフィリエイトの報酬の方が高かった新興のグループです」と今野氏は語る。

今もっとも危険なRaaS 攻撃が分業化され、カジュアルに

最近の多くのランサムウェア攻撃は、このRaaSグループが中心になっており、アサヒHDに攻撃を仕掛けた「Qilin」もRaaSに分類される。攻撃ツールや脆弱性情報の提供に加え、偵察による攻撃対象のリスト化、初期アクセスだけを請け負うブローカーもおり、きわめて分業化されているのが現状。ただですらカジュアルになったサイバー攻撃が、AIの活用でさらに敷居が下がっているという状況だ。

RaaSグループは会社組織に近い。開発部門も、人事部門もあり、引き抜きや仲間割れもある。「『Conti』というRaaSグループはロシアとウクライナのアフィリエイトが参加していたのですが、両国間で戦争が起こったことで、ウクライナ側のアフィリエイトが反発し、内部のファイルをごっそり公開してしまったんです。アフィリエイト同士のチャット履歴の中には『あいつ、休みすぎ』とか、『給料が安い』みたいな愚痴もいっぱいありました(笑)」(今野氏)。

RaaSのアフィリエイト採用においては、面接が行なわれる。「トップレベルのサービスだと、過去にランサムウェアを使ったことがあるか、どれくらいの身代金を取れたかなどを面接で聞かれます。新興のRaaSの場合はアフィリエイトのメンバーを増やすため、こうしたスクリーニングが甘くなっている場合があります。アマチュア向けのヘルプデスクなども用意されている」と今野氏は語る。

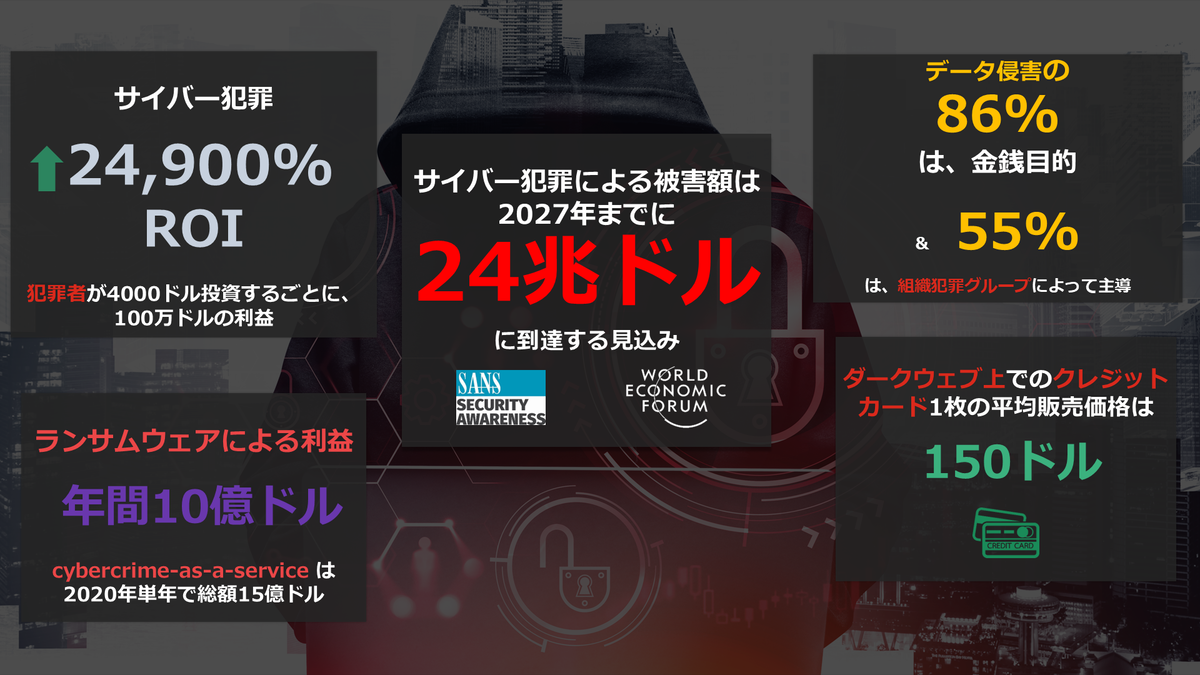

これら4つに大別されるランサムウェアの脅威アクターだが、目的が金銭というのはおおむね共通している。「サイバー犯罪は、犯罪者が4000ドル投資するごとに、100万ドルの利益が出るといううまみのあるビジネスになってしまっている」と今野氏は指摘する。

ただ、ランサムウェアの攻撃内容はさまざまだ。「ランサムウェアはシステムを暗号化して、復号するための身代金を要求する犯罪。ランサムウェアを装ってシステムの破壊を行なうAPTアクターもいるし、実は復号できないという攻撃もあります。実際、脅迫されたものの、侵入経路が見当たらなかったため、身代金を払わないで済んだケースもあります」(今野氏)とのことだ。

ランサムウェアに襲われやすい会社、襲われにくい会社

そして、多くのビジネスパーソンの疑問は、「なぜうちの会社がランサムウェアに襲われるのか?」であろう。これに対して今野氏は、「鍵が開いているからです。結局は入り口が開いているところに侵入します」と断言する。

ランサムウェアに限らず、多くのサイバー攻撃は、対象となる組織の偵察から始まる。「昔はランサムウェアグループが自ら偵察活動を仕掛けていたのですが、最近は偵察をサービスとして提供するReconnaissance as a Serviceを利用することも増えています。だから、攻撃者はお金を払うと、鍵の開いている組織のリストを得ることができます」と今野氏は語る。

このリストはフィルターをかけることができ、組織のロケーション、業種・業態、売上高、脆弱性などで絞り込める。「要は昔に比べて、使い勝手がよくなっています」と今野氏は指摘する。一方で、RaaS側がアフィリエイトに対して攻撃対象として外してほしいリクエストする業種・業界も存在する。「人命に関わる医療機関や重要インフラ、政府組織や軍などは、攻撃が成功すると、法執行機関や被害を受けた国に目を付けられるため、除外リストに挙がることも多いです」(今野氏)という。

もちろん、アフィリエイトがRaaSのポリシーに反する業種・業界の組織を狙わないとは限らない。RaaSとして攻撃に関与しない姿勢を示すこともあるが、ポリシーに反したアフィリエイトにペナルティを科すこともある。「以前、医療機関をアフィリエイトが襲った際、RaaS側がポリシーに反したということで、データを復号化して医療機関に戻したという事例もあります」と今野氏は語る。

一方、人命への影響は軽微だが、対策に限界がある製造業は狙われやすい。「攻撃でサービスが止まると影響が大きいため、身代金を払う可能性が高いので、よく狙われてしまうんです」と今野氏は指摘する。アサヒHDをはじめとした製造業がランサムウェアに狙われやすいのはこうした裏事情がある。

脆弱性の公開から悪用まで4.75日以内に もはや対策待ったなし

続いて、どこが襲われるのか? 侵入経路としては、VPNの脆弱性に焦点が当たりがちだが、これはあくまで氷山の一角。実際は正規アカウントの不備、サプライチェーンの脆弱性など多岐に渡る。「単に多要素認証を導入していなかったという理由だけで、機密情報漏えいにつながったこともあります」とのことで、

不正侵入に利用される脆弱性に関しても、AIの活用により公開から悪用までの期間が短くなっている。フォーティネットが年次で公開しているグローバル脅威レポートによると、脆弱性の公開から悪用まで平均日数7~8日かかっていたが、2024年は4.75日にまで短縮されているという。

グローバル脅威レポートのような攻撃の解析や製品開発に加え、フォーティネットではベンダーの枠を超えた情報共有体制の構築にも取り組んでいる。

たとえば、2024年に『Cybercrime Atlas』というプロジェクトでは、業界ぐるみで犯罪のエコシステムを解明し、パッケージ化して、法的執行機関に送っている。また、このCybercrime Atlasから生まれた「Operation Serengeti」では実際に犯罪組織の摘発につながり、強奪された資産の一部が被害者に戻されたという(関連記事:サイバー犯罪ネットワークの体系的な撲滅へ。世界経済フォーラムCybercrime Atlasを通じた連携強化)。また、グローバルの犯罪抑止組織であるCrime Stopper Internationalとは「Cybercrime Bounty」というプログラムでは、実際に摘発につながる情報に対しては報奨金が支払われる。

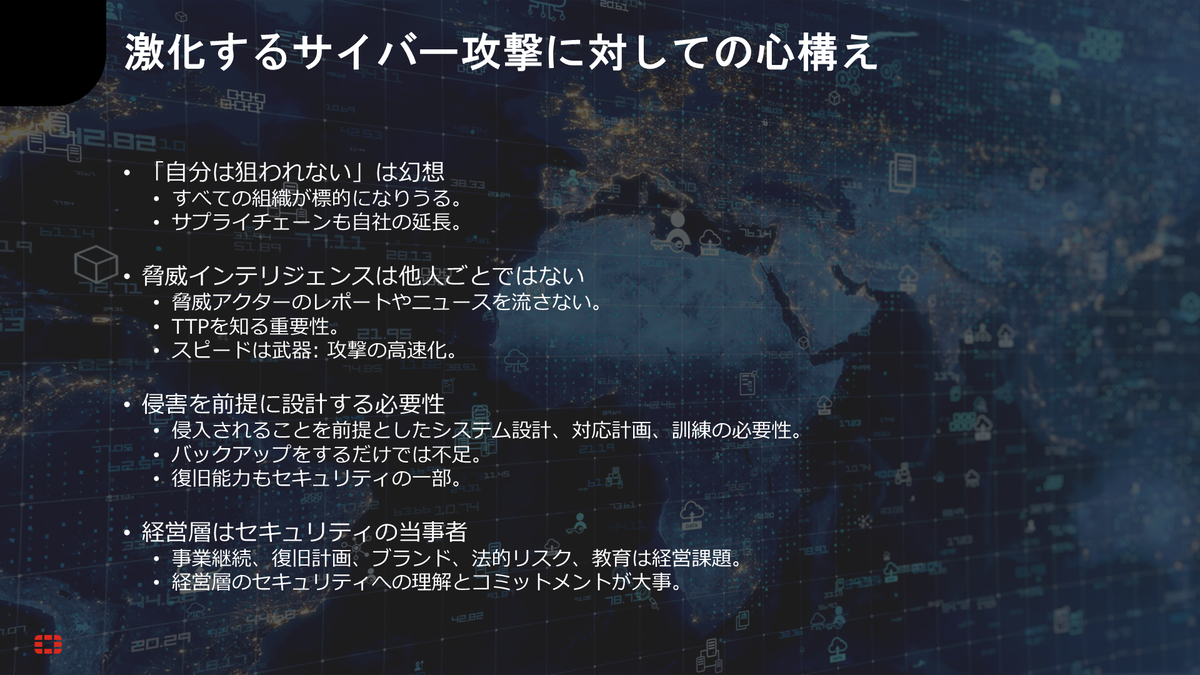

今回は脅威アクターに詳しい今野氏に、攻撃者の目線でランサムウェアで狙われる組織について教えてもらった。もちろん、経営者の中には「うちは盗まれる情報なんてない」という方もいるだろうが、実際多くの組織に侵入経路があり、AIで脆弱性が高速にスキャンされ、業務に必要なデータにアクセスできなくなる事件が日々報道されている。「自分が狙われないというのは、もはや幻想です」という今野氏は指摘する。

今野氏は、対策の心構えとして「攻撃の手順から対策を立てる」「侵入を前提として対策を考える」「定期的な対策のアップデート」「経営者の理解と教育」という4つを挙げる。AIによって攻撃が巧妙化している現状、スピード重視にはなっているが、セキュリティ対策の基本はつねに変わらないという。

週刊アスキーの最新情報を購読しよう

本記事はアフィリエイトプログラムによる収益を得ている場合があります